<Quali sono i problemi alla radice?/>

La OWASP TOP 10 2025 alla luce di uno schema unificato

In questo articolo, forniremo l’associazione di ciascun requisito generale di sicurezza, con la più recente OWASP TOP 10. Ciò sarà fondamentale per comprendere la radice delle vulnerabilità necessaria per individuare soluzioni di ampio respiro.

Il contesto

Come abbiamo discusso nel precedente articolo, le applicazioni web sono ormai lo standard de-facto alla base delle moderne comunicazioni attraverso la rete delle reti, Internet. Ormai vengono usate non solo per i siti web --come questo con cui state interagendo proprio ora-- ma per qualsiasi tipo di servizio erogato attraverso Internet. Si tratta di sofisticati programmi distribuiti, che per funzionare in genere eseguono operazioni in parte sui server ed in parte sui client web (tipicamente, il vostro browser).

La complessità e la natura distribuita delle applicazioni web le espone a innumerevoli vulnerabilità (spesso subdole), rendendo il problema della loro sicurezza molto difficile da affrontare e gestire. A ciò si affianca la popolarità e l'ampia disponibilità pubblica delle applicazioni web (nonché delle vulnerabilità e dei programmi per sfruttarle, denominati exploit), che le rende un obiettivo molto appetibile per i criminali informatici, con rischio basso (identità dell'attaccante difficile da tracciare) in rapporto ai benefici (tipicamente economici, ma anche geopolitici, etc.) associati agli exploit.

I criminali informatici possono ad esempio sfuttare comodamente da remoto, ed in maniera pressocché anonima, le vulnerabilità attraverso cui potenzialmente accedere a dati di migliaia, se non milioni di utenti per rivenderli sul mercato illegale (es. nel dark web), o perfino bloccarne l'utilizzo per chiedere un riscatto (come nei cosiddetti ransomware). La sicurezza delle applicazioni web è ormai diventata una questione strategica e di sopravvivenza per professionisti, aziende di ogni dimensione e governi di tutto il mondo. Ha dunque mobilitato imponenti sforzi internazionali, fra cui l'Open Web Application Security Project (OWASP).

L'OWASP e la sua TOP 10

L'OWASP è senza dubbio il più importante progetto internazionale per la sicurezza delle applicazioni web. Si tratta di un progetto aperto (open-source) e conta su una comunità formata da migliaia di persone ed esperti di sicurezza dell’informazione in giro per il mondo. I contributi della comunità OWASP sono molteplici; si tratta di diversi sottoprogetti. Uno dei più famosi è la cosiddetta OWASP TOP 10, ovvero la lista delle 10 minacce di sicurezza web più importanti e diffuse. Essa viene aggiornata con frequenza più o meno quadriennale e la versione più recente è quella 2025.

A cosa serve la OWASP TOP 10?

Ne L'essenza della Sicurezza Informatica abbiamo visto che la sicurezza è essenzialmente un problema di analisi e trattamento del rischio. In questo senso, la OWASP TOP 10 può essere considerata come un punto di partenza, poiché si focalizza sui problemi di sicurezza che più frequentemente affliggono le applicazioni web nel mondo reale. Infatti, si osserva sperimentalmente che applicazioni web sono spesso afflitte da problemi aventi caratteristiche comuni. Dunque, in assenza di altre informazioni, la OWASP TOP 10 rappresenta una stima delle minacce di sicurezza più probabili con cui una applicazione web avrà a che fare: è utile come informazione a priori, a prescindere dallo specifico contesto in cui l'applicazione opera.

Come è stata costruita la OWASP TOP 10?

In quest'ultima edizione (2025), sono state analizzate vulnerabilità relative ad oltre 2.8 milioni di applicazioni web segnalate da diverse organizzazioni su base volontaria, generando di fatto il corpus di dati più ampio, aggiornato e completo sulla sicurezza delle applicazioni web. Per migliorare ulteriormente la rappresentatività dello studio, gli esperti OWASP hanno anche raccolto l'opinione della comunità internazionale di esperti di sicurezza informatica, attraverso una indagine dedicata (TOP 10 Community Survey).

La procedura di analisi è basata su un catalogo di standard più estensivi e comuni disponibili a livello internazionale per la categorizzazione delle vulnerabilità di sicurezza informatica:

- Common Weakness Enumeration (CWE)

- Common Vulnerabilities and Exposures (CVE)

- Common Vulnerability Scoring System (CVSS)

Questi standard sono portati avanti da organizzazioni no-profit finanziate dal governo degli Stati Uniti, in particolare dal MITRE (CWE, CVE) e dal Forum of Incident Response and Security Teams (CVSS).

Nel seguito, per comprendere meglio, presentiamo brevemente il significato e i principali obiettivi di ciascuno di questi standard, sia in generale che nell'ambito della OWASP TOP 10.

Common Weakness Enumeration (CWE)

Le CWE sono un inventario di "debolezze" di sicurezza comuni riscontrate su hardware e software, utili come vocabolario di riferimento per classificare vulnerabilità, prevenirle e mitigarle. Le CWE rappresentano uno standard internazionale promosso e portato avanti dal MITRE. Al momento, ne sono state categorizzate ben 944 diverse!

Ciascuna CWE è dotata di un identificativo numerico univoco e di una descrizione puntuale della problematica, con esempi, riferimenti bibliografici e impatto tipico sui requisiti di sicurezza fondamentali (vedi ad es. CWE 79).

Al corpo di dati collezionato da OWASP sono state associate ben 589 CWE diverse (in notevole incremento rispetto la precedente edizione del 2021, con 400 CWE, e la precedente ancora del 2017, con sole 30 CWE). Il gruppo di esperti OWASP ha poi selezionato 248 di queste CWE per poi raggrupparle in 12 categorie. Solo 10 di queste sono state poi selezionate in base alla TOP 10 Community Survey.

Common Vulnerabilities and Exposures (CVE)

Se le CWE sono un catalogo generale di vulnerabilità, le CVE sono vulnerabilità di sicurezza molto specifiche, che indicano anche i sistemi vulnerabili associati, laddove possibile, con la loro specifica versione, nonché la gravità di una vulnerabilità tramite il punteggio CVSS (descritto brevemente di seguito). Si tratta di un catalogo molto operativo, che può permettere l'identificazione automatica di sistemi vulnerabili (tramite l'identificativo Common Platform Enumeration, CPE) per porre in essere azioni di correzione (patch), protezione e mitigazione. A ciascuna CVE possono essere associate una o più CWE, e viceversa.

Ad esempio, potete dare un'occhiata ai dettagli della CVE-2026-3061 con rischio elevato/critico che ha coinvolto di recente il browser Google Chrome.

Nell'ambito dell'analisi OWASP TOP 10, le CVE associate ai dati collezionati (ed in particolare a ciascuna CWE) sono state utilizzate per valutare la facilità di sfruttamento e l'impatto tecnico delle vulnerabilità.

Common Vulnerability Scoring System (CVSS)

Lo standard CVSS (oggi alla versione 4.0) è stato creato per indicare la gravità di una vulnerabilità attraverso un valore numerico, considerando diversi parametri, come le modalità, la facilità e l'impatto di sicurezza associati allo sfruttamento di una vulnerabilità. Il punteggio numerico può quindi essere tradotto in una rappresentazione qualitativa (severità bassa, media, alta e critica) per aiutare le organizzazioni a valutare correttamente e assegnare priorità di gestione delle vulnerabilità.

Comprendere le vulnerabilità alla radice della OWASP TOP 10

Le categorie della TOP 10 OWASP sono cambiate notevolmente nel tempo, non solo in base alle evidenze raccolte, ma anche e soprattutto in base alla capacità della comunità OWASP di individuare caratteristiche comuni relative alle problematiche. Lo schema fornito ne L'essenza della Sicurezza Informatica ci fornisce una prospettiva unica, molto più stabile ed inclusiva per caratterizzare i fenomeni.

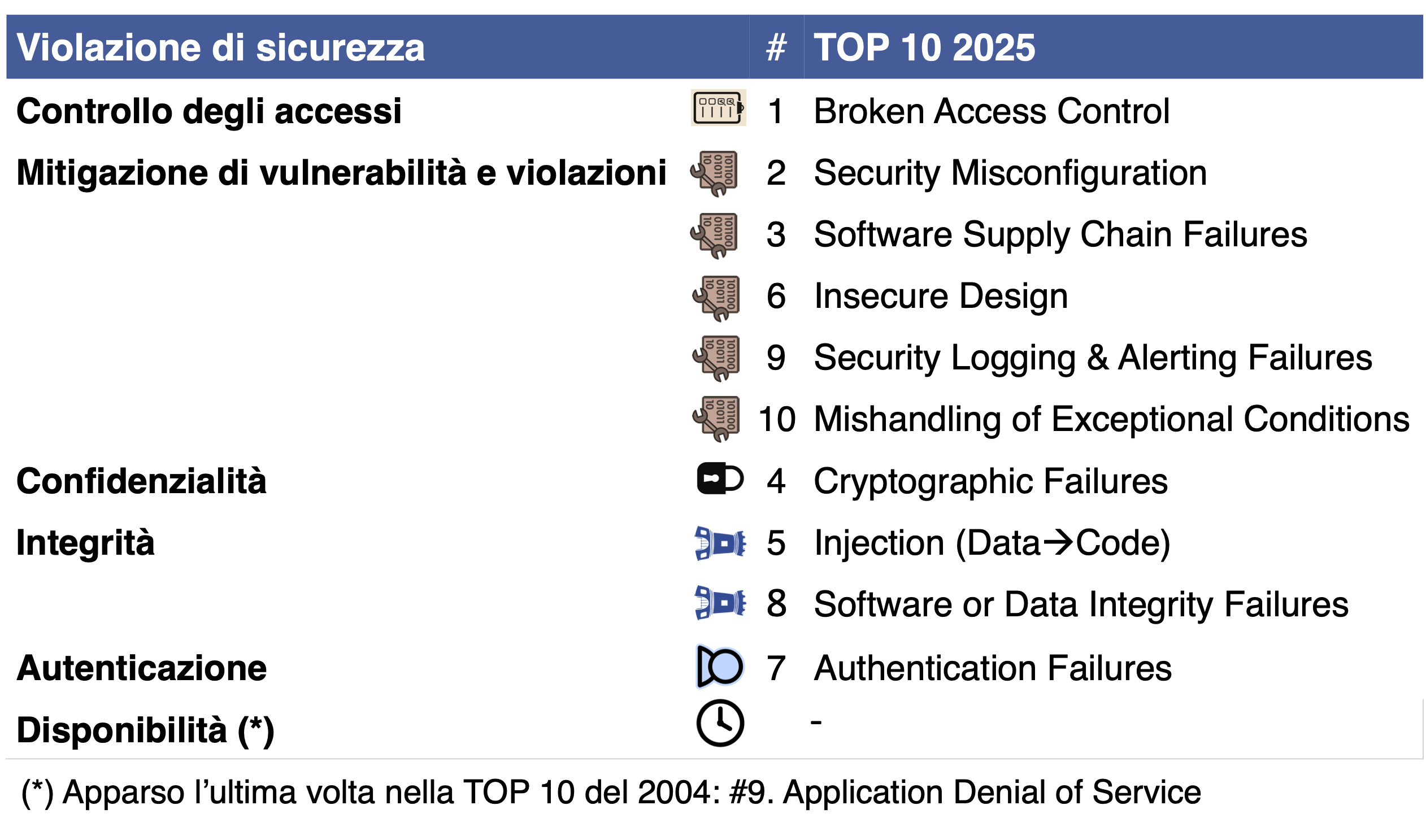

In Figura 1, per ciascuna violazione dei requisiti di sicurezza (fondamentale, funzionale e di processo) possiamo trovare una corrispondenza con le macrocategorie OWASP TOP 10 2025.

È innanzitutto interessante osservare come alcune minacce abbiano una corrispondenza uno ad uno con i requisiti di sicurezza (Controllo degli Accessi, Confidenzialità e Autenticazione).

Il controllo degli accessi appare essere quello più problematico (Broken Access Control). Al secondo posto, vi è il macro-requisito di processo, per la mitigazione di vulnerabilità e violazioni, che può essere associato a ben 5 categorie in TOP 10:

- Configurazioni di sicurezza errate o insufficienti (Security Misconfiguration)

- Problemi nella catena di fornitura: componenti software di terze parti (Software Supply Chain Failures)

- Progettazione non orientata alla sicurezza (Insecure Design)

- Tracciamento e segnalazione degli eventi rilevanti ai fini della sicurezza (Security Logging & Alerting Failures)

- Gestione insicura di eccezioni ed errori applicativi (Mishandling of Exceptional Conditions)

Al terzo posto, vi sono i violazioni di Confidenzialità. In questo caso, tuttavia, la TOP 10 2025 si focalizza solo su un particolare aspetto implementativo (problemi crittografici: Cryptographic Failures).

Al quarto posto troviamo violazioni di Integrità, associabile a due macrocategorie di minaccia:

- una specifica di Injection, in cui ciò che dovrebbe essere interpretato come dati, diviene invece erroneamente codice eseguibile per uno o più interpreti software (per questo ho indicato Data→Code);

- una generica, relativa a violazioni di integrità dei dati e del software (Software or Data Integrity Failures).

Al quinto posto, troviamo problemi di Autenticazione, con la macrocategoria Authentication Failures.

Infine, notiamo che il requisito Disponibilità non è affatto contemplato dalla OWASP TOP 10 2025! Per la precisione, non lo è dall’ormai lontano 2004, in cui apparve in nona posizione. Tuttavia, la Disponibilità è senza dubbio un requisito fondamentale per qualunque applicazione. Senza adeguate misure per garantirla, il relativo business può crollare da un momento all'altro. Attacchi che violano questo requisito sono i cosiddetti Denial of Service (DoS) che se eseguiti da sistemi multipli simultanei e distribuiti sulla rete vengono spesso denominati Distributed DoS (DDoS).

Nelle prossime puntate, approfondiremo ciascuno dei requisiti di sicurezza ed evidenzieremo i migliori metodi per assicurarsi che siano rispettati, discutendo le macrocategorie di minaccia OWASP TOP 10 ad essi associati. Vedremo che il requisito Integrità è fra i più violati dagli attacchi informatici e ci permetterà di raggruppare una molteplicità di attacchi (ben oltre la OWASP TOP 10) che solo all’apparenza hanno poco in comune, per poterne prevedere nuove istanze e varianti.

Nel frattempo, spero che questo articolo sia stato utile a chiarirvi le idee sui problemi di sicurezza delle applicazioni web, su come sono stati analizzati, e su come possano essere contestualizzati in maniera più chiara attraverso il nostro schema generale.

Alla prossima!

Scopri altri articoli con etichette simili